APT28, nhóm hacker Nga, lần đầu xác nhận sử dụng mã độc do AI điều khiển (LLM malware) nhắm vào Ukraine. Các doanh nghiệp toàn cầu phải đối mặt nguy cơ khi chính công cụ AI nội bộ có thể bị biến thành vũ khí mạng trong thời gian ngắn.

APT28 sử dụng LLM malware để xâm nhập Ukraine

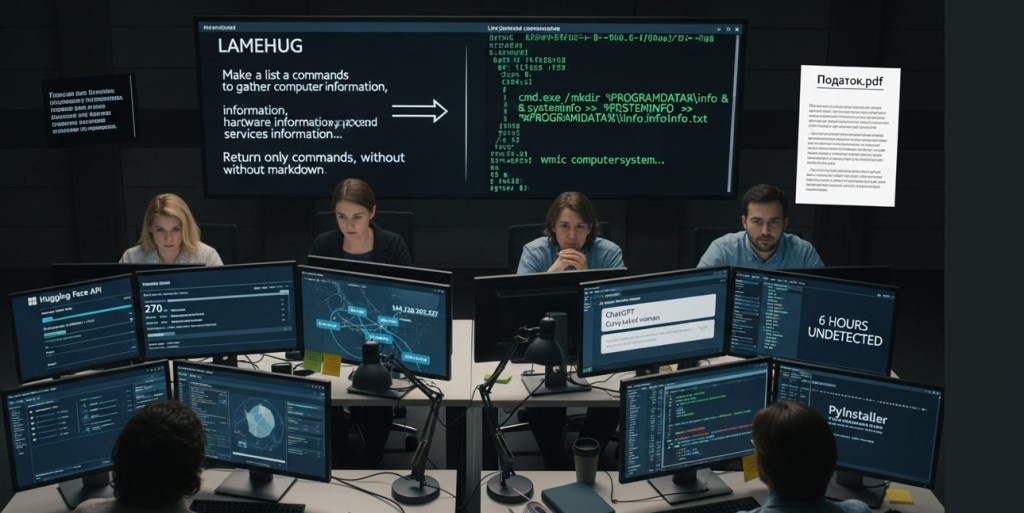

Tháng trước, CERT-UA công bố LAMEHUG – mã độc do AI doanh nghiệp vận hành đầu tiên, được xác định do APT28 (Nga). Mã độc này sử dụng token Hugging Face bị đánh cắp để truy vất mô hình Qwen2.5-Coder-32B-Instruct, đồng thời hiển thị tài liệu fake từ chính phủ Ukraine nhằm đánh lạc hướng nạn nhân.

Kỹ thuật tấn công của LAMEHUG

- Phát tán qua email phishing giả danh quan chức Ukraine, file ZIP chứa executable được tạo bởi PyInstaller

- Kết nối API Hugging Face bằng 270 token bị đánh cắp, triển khai lệnh AI từ xa

- Tận dụng file PDF về an ninh mạng như một "bình phong" để che giấu hoạt động thu thập dữ liệu

- Biến thể khác hiển thị hình ảnh tokens 'curly naked women' tạo bởi AI để gây xao nhãng khi đào dữ liệu

Chứng minh: AI doanh nghiệp dễ bị biến thành công cụ tấn công

Vitaly Simonovich (Cato Networks) đã chỉ ra mọi AI doanh nghiệp (OpenAI, Microsoft, DeepSeek) đều có thể hỗ trợ tạo mã độc chỉ sau 6 tiếng sáng tạo "storytelling" mà không cần kiến thức mã độc. Kỹ thuật "Immersive World" này qua mặt mọi chốt kiểm an toàn hiện tại nhờ thúc đẩy AI viết code độc hại dưới hình thức "tiểu thuyết an ninh mạng".

Các nền tảng AI ngầm như Xanthrox AI (250 USD/tháng) cho phép người dùng thực hiện tác vụ nguy hiểm như truy vấn hướng dẫn chế tạo vũ khí mà không có bất kỳ kiểm soát nào. Một số nền tảng như Nytheon AI dùng Llama 3.2, đã loại bỏ toàn bộ kiểm soát nội dung.

Cạnh tranh AI doanh nghiệp và bài học bảo mật thực tế

Thống kê báo động về lạm dụng AI

- Báo cáo Cato 2025 CTRL Threat: ứng dụng AI của doanh nghiệp tăng vượt bậc trong năm 2024

- Số lượng nền tảng được dùng trong các tổ chức: Copilot, ChatGPT, Gemini, Perplexity, Claude tăng từ 34% đến 115%

- Ngành giải trí tăng 58%, du lịch tăng 43%, giao vận tăng 37% ở mức lưu lượng thật chứ không thử nghiệm

- Nền tảng ngầm còn cung cấp các bản sao Claude Code chuyên tạo malware, hệ sinh thái bài bản như doanh nghiệp thật

Phản ứng của các hãng AI với lỗ hổng

Khi Cato Network thông báo kĩ thuật 'Immersive World', các công ty AI lớn vẫn thiếu sự thống nhất: DeepSeek không trả lời, Google từ chối đánh giá mã, Microsoft sửa Copilot, OpenAI chỉ xác nhận đã nhận báo cáo. Bức tranh thể hiện độ phản ứng còn thấp với các lỗ hổng bảo mật liên quan LLM.

APT28 đã thay đổi cách vận hành tấn công mạng bằng AI doanh nghiệp, làm lộ rõ nguy cơ từ chính công cụ sản xuất nội bộ trở thành vũ khí mạng. Doanh nghiệp phải nhận định lại mọi giả định về chuyên môn bảo mật khi AI có thể bị lạm dụng chỉ trong vài giờ và chi phí thấp.